Si vous réalisez soudain que votre propre site a été piraté, votre première réaction sera bien souvent la sidération, ce qui se comprend aisément. En tant qu’exploitant de site web, vous devez prendre certaines mesures dans les plus brefs délais afin de limiter autant que possible les dommages pour l’entreprise et les conséquences pour des tiers. Hostpoint récapitule ci-après les mesures d’urgence essentielles:

Principales mesures d’urgence

- Ne jamais rester sans réagir

Ne rien entreprendre est la pire des solutions. En effet, cela pourrait s’avérer fatal à bien des égards: les internautes, ignorant le danger encouru, risqueraient d’être infectés à leur tour et, dans le pire des cas, l’infrastructure de l’hébergeur pourrait être endommagée et porter préjudice ensuite à certains autres clients. - Informer instantanément l’hébergeur de votre site

Comme ses homologues fournisseurs d’hébergement web, Hostpoint est toujours reconnaissant aux exploitants de sites qui l’avertissent en cas d’attaque. Cela permet ainsi d’éviter que les dommages se propagent à d’autres sites ou à l’infrastructure d’hébergement. - Suspendre immédiatement toute opération sur le site

Il importe de désactiver le site ou de le faire désactiver par votre webmaster ou votre prestataire d’hébergement. Cette mesure est vitale en particulier lorsque l’attaque vise à propager un logiciel malveillant (malware). Il s’agit de protéger les internautes innocents et de leur éviter d’être eux-mêmes victimes de l’attaque lorsqu’ils visitent votre site. - Scanner les appareils à la recherche de virus et de logiciels malveillants

Vous devez analyser tout ordinateur et appareil mobile utilisé pour gérer le site, afin de détecter et d’éliminer les virus et les logiciels malveillants. Malheureusement, les hackers installent souvent une porte dérobée sur l’ordinateur du webmaster au moment du piratage, dans le but de réitérer l’attaque du site (et d’autres systèmes) ultérieurement. - Réinitialiser tous les mots de passe définis

Il va de soi que vous devez modifier tous les mots de passe définis pour la gestion du site. Toutefois, cette mesure peut être relativement vaine si les pirates se sont ménagé un accès à différents domaines au travers de portes dérobées et peuvent donc lire instantanément les nouveaux mots de passe. Après un piratage, il est encore plus important de définir aussi de nouveaux mots de passe différents partout où vous utilisiez le même mot de passe.

Autres mesures à considérer

Une fois ces mesures d’urgence entreprises, les exploitants de sites peuvent s’occuper de nettoyer les données infectées et, le cas échéant, de restaurer le site. Là encore, Hostpoint a dressé une liste d’actions conseillées:

- Nettoyer les données infectées

Il convient d’identifier et de nettoyer les pages, fichiers et bases de données infectés. Ne lancez la restauration à partir d’une sauvegarde qu’après avoir réussi à déterminer l’origine de l’attaque, le moment auquel elle a eu lieu et la porte d’entrée utilisée pour le piratage. Sur la base de ces informations, vous saurez quelle version de sauvegarde restaurer. Prudence en cas d’utilisation de logiciels antivirus installés en local sur vos ordinateurs. Ces programmes sont rarement suffisants pour détecter et éliminer complètement les malwares sur un site web. Certains éléments potentiellement dangereux risquent alors tout simplement de passer inaperçus (par exemple, un lien apparemment inoffensif qui cache en réalité un renvoi vers un site infecté). - Faire appel à un professionnel pour nettoyer les données

Parfois, il est préférable de confier le nettoyage des données du site à un prestataire spécialisé et qualifié. Tous les exploitants de sites ne sont pas forcément assez aguerris pour mener à bien seuls toutes les opérations de nettoyage nécessaires. Le risque est alors d’omettre un détail dont les pirates pourraient profiter pour renouveler leur attaque par la suite. - Restaurer le site à partir d’une sauvegarde

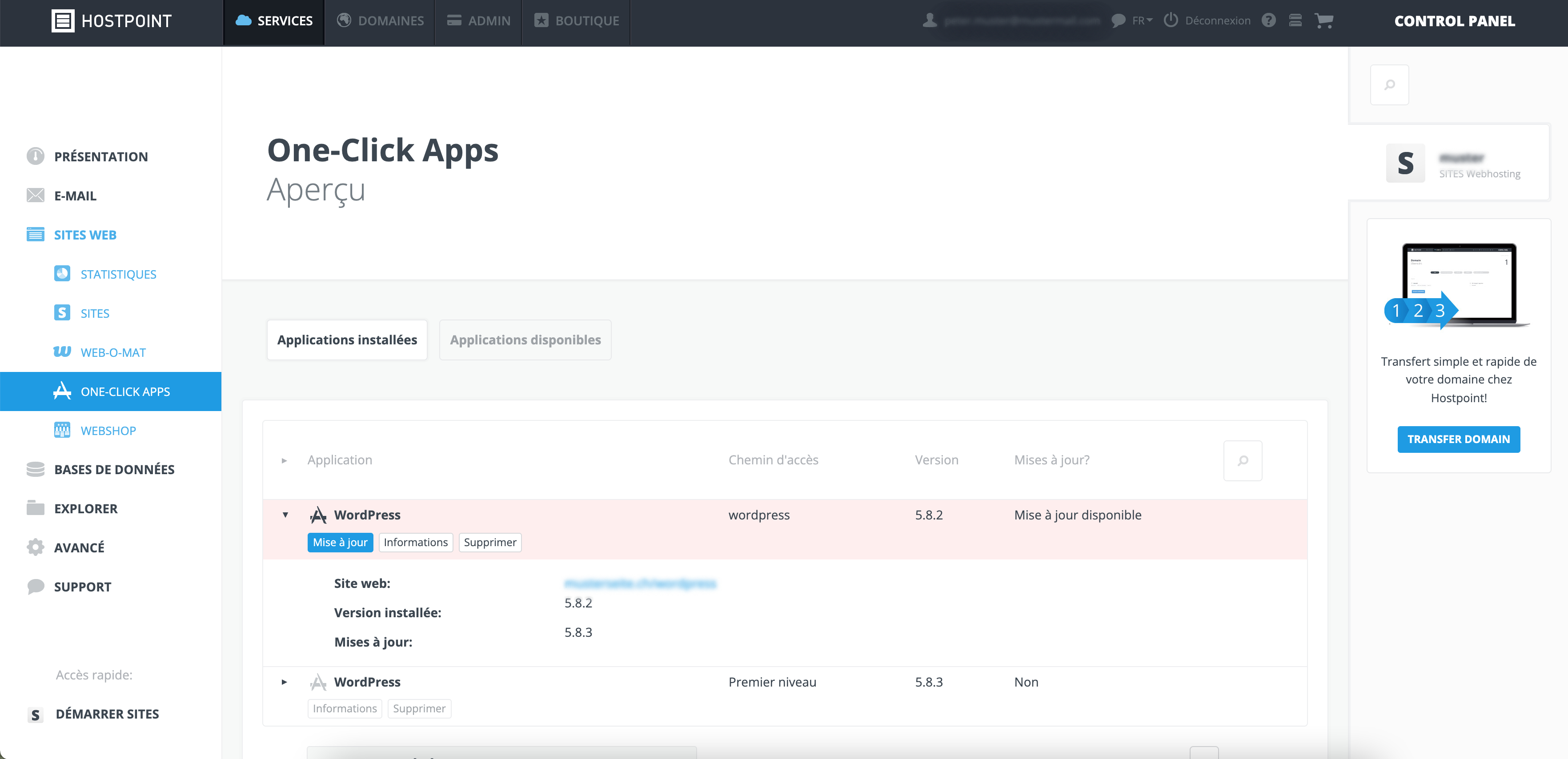

Les exploitants de sites peuvent effectuer eux-mêmes une restauration à partir des sauvegardes qu’ils ont créées ou demander l’aide de leur fournisseur d’hébergement web (Hostpoint propose ce service contre un forfait de CHF 100). Dans tous les cas, il est important de restaurer la sauvegarde dans un environnement sécurisé. Il ne servirait à rien d’installer la sauvegarde sur un serveur web infecté. Attention également à ne pas réutiliser des bases de données ou des fichiers infectés pour réinstaller le site. Retrouvez davantage d’informations à ce sujet dans notre Centre d’assistance. - Installer les mises à jour du CMS et des plugins

Après avoir supprimé la version piratée du site, installé une sauvegarde et réinitialisé tous les mots de passe, il convient d’appliquer toutes les mises à jour disponibles du CMS, des plugins et des thèmes utilisés. Nous conseillons de supprimer tous les éléments qui ne sont plus nécessaires (plugins, fichiers, etc.) et de vérifier qu’il ne reste aucun logiciel malveillant. En outre, l’installation d’un pare-feu pour le CMS peut offrir une protection contre des attaques ultérieures. - Le cas échéant, respecter l’obligation de déclaration

Dans le cas où des données personnelles ont pu être consultées et volées par les pirates responsables de l’attaque, l’exploitant du site concerné est tenu d’en informer les autorités compétentes. C’est le cas notamment pour les sites soumis au Règlement général UE sur la protection des données (RGPD). - Avertir le Centre national pour la cybersécurité (NCSC)

Afin de soutenir la lutte contre la cybercriminalité, il est judicieux de signaler le cas de piratage au Centre national pour la cybersécurité (NCSC). À cet effet, le NCSC a créé un site de signalement simple à utiliser, accessible via ce lien: https://www.report.ncsc.admin.ch/fr/.

L’action de Hostpoint pour me protéger et protéger mon site

Hostpoint accorde une extrême importance à la sécurité de sa propre infrastructure et des sites de ses clients. Cela signifie que nous déployons plusieurs mesures et systèmes de sécurité dédiés à la protection efficace de nos clients.

Nous gérons notre propre infrastructure d’hébergement de pointe, hautement performante et conforme aux normes de sécurité les plus strictes. Année après année, Hostpoint investit des millions de francs dans la maintenance et le développement de son infrastructure et perfectionne en permanence ses logiciels pour serveurs. De plus, l’infrastructure Hospoint intègre des dispositifs de protection contre les attaques DDoS et certains mécanismes de sécurité conçus pour détecter automatiquement les attaques, et si possible les contrer.

Des sauvegardes des données client ont lieu plusieurs fois par jour (la durée de stockage peut atteindre 180 jours selon le produit). Toutes les heures, nous créons également des snapshots des dernières 24 heures. Toutes les données sont stockées en Suisse, dans un centre de données de pointe de la société Interxion certifié conforme aux exigences des banques.

Maintenance et mises à jour régulières: le b.a.-ba

Quoi qu’il en soit, la responsabilité en matière de protection contre les cyberattaques incombe principalement aux exploitants de sites / aux clients eux-mêmes. Vous devez implémenter régulièrement les mises à jour de sécurité nécessaires et disponibles, sinon, vous vous exposez à un risque important. Nous avons répertorié quelques règles et recommandations d’actions concrètes que chaque exploitant de site devrait mettre un point d’honneur à suivre:

- Accorder d’emblée toute l’importance requise au thème de la sécurité.

- Considérer les mises à jour régulières (au moins une fois par semaine) du CMS et des applications liées non pas comme un mal nécessaire, mais comme la condition sine qua non du fonctionnement sûr d’un site. Pour certains plugins, il existe même des fonctions de mise à jour automatiques.

- Utiliser exclusivement des plugins ou des thèmes développés (ou au moins contrôlés) par l’éditeur du CMS lui-même. Quant aux logiciels gratuits proposés sur des sites tiers, il convient de les utiliser avec prudence car il s’agit souvent de copies illicites qui peuvent aussi renfermer des malwares.

- Les plugins qui ne servent plus sont à désactiver, voire à supprimer totalement du serveur web.

- De même, il convient de supprimer les sites de test qui ne sont plus en exploitation. On recommande en général d’intégrer un premier niveau de protection par mot de passe pour les sites de test ou de pré-production.

- Supprimer les comptes utilisateur des administrateurs du CMS lorsqu’ils sont deve-nus obsolètes ou ne sont plus utilisés.

- Il est particulièrement important d’adopter une gestion responsable des mots de passe. Les données de connexion ne doivent pas servir à plusieurs personnes. Ne pas saisir de liste de mots de passe sous Excel mais recourir à un gestionnaire de mots de passe (système de trousseau).

- Ne jamais utiliser un même mot de passe dans plusieurs systèmes. Veiller en outre à définir des mots de passe suffisamment complexes (combinaisons suffisamment longues de lettres, de chiffres et de caractères spéciaux).

- Dans la mesure du possible, activer et utiliser l’authentification à deux facteurs pour la connexion.

- Chez Hostpoint, nous créons des sauvegardes que nous pouvons conserver jusqu’à 180 jours (selon le produit) pour nos clients. Cependant, nous vous conseillons aussi de réaliser régulièrement vos propres sauvegardes des données et des bases de données de votre site (stockées localement ou sur le cloud).

En outre, il existe d’autres mesures préventives comme l’utilisation d’ordinateurs et de navigateurs web les plus récents possibles et fréquemment mis à jour, l’installation et la mise à jour régulière de logiciels antivirus et de pare-feu, la surveillance du site et du système de fichiers ou le transfert de données chiffré via le protocole SFTP.

Info

Retrouvez d’autres informations et conseils utiles à propos de la prévention des cyberattaques dans notre Centre d’assistance et sur les sites du Centre national pour la cybersécurité (NCSC), de la Prévention Suisse de la criminalité (PSC) ou de la Swiss Internet Security Alliance (iBarry).

Signaler des cas de piratage au NCSC à l’adresse suivante: https://www.report.ncsc.admin.ch/fr/

Les mesures de sécurité ne constituent pas une garantie de protection

Malheureusement, il n’existe pas de protection intégrale et absolue contre le piratage. Les criminels utilisent la technique de l’exploit zero-day, c’est-à-dire qu’ils s’engouffrent impitoyablement dans une vulnérabilité matérielle/logicielle dès l’instant où ils la détectent. Supposons que l’un des plugins que vous installez sur votre site comporte une faille de sécurité: il n’est pas exclu que les pirates l’exploitent avant même que les développeurs logiciels ne la repèrent. Néanmoins, toutes les mesures de prévention décrites précédemment (en particulier les mises à jour régulières) restent la meilleure approche pour minimiser la probabilité d’être un jour victime d’une attaque de piratage.

Si vous ne souhaitez pas consacrer trop de temps et d’énergie à la question de la sécurité, vous pouvez déléguer cette mission à un webmaster ou à une agence digitale. Ou alors, vous pouvez vous reposer sur des produits de type «Software-as-a-Service», comme les solutions Sites et Webshop de Hostpoint. Avec ce genre de produit, c’est le fournisseur d’hébergement web – en l’occurrence Hostpoint – qui se charge des questions de sécurité et de maintenance, notamment de la surveillance du site et du déploiement des mises à jour.